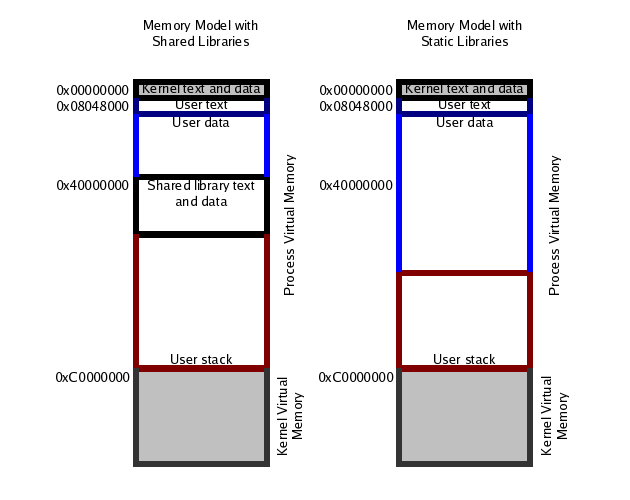

Patrzę na model pamięciowy IA-32 systemu Linux i mam do niego proste pytanie. Co zawierają szare obszary na zdjęciu? Czy są one uwzględnione tylko w celu pokazania początku i końca pamięci? Więc, czy tekst zaczyna się od 0x0, a początek stosu to 0xFFFFFFFF?Model pamięci IA-32 Linuksa

Po ponownym otwarciu: Witam, w kursie systemu operacyjnego, w którym będę uczestniczyć, to pytanie staje się ponownie aktualne. W szczególności muszę wiedzieć, co zawierają szare obszary. Na podstawie dotychczasowych odpowiedzi widzę, że zawiera on kod jądra na górze i stronę z dereferencją o zerowym wskaźniku na dole. Ale czym jest kod jądra? Nie zakładam, że jest to cały system operacyjny, ale czy może to być wbudowany program planujący, wywołania biblioteki jądra lub?

poważaniem, Lasse Espeholt

alt text http://img403.imageshack.us/img403/3156/capturecj.png

Ahh wydaje się mieć sens;) Ale zgodnie z tym procesem wykresy mają tylko ~ 1GB RAM do pracy. (0xC0000000 - 0x80480000), ale może wzrosnąć do wirtualnej pamięci jądra? –

To 0x08048000, a nie 0x80480000. To trochę mniej niż 3 GB. – wj32

Ahh mój zły, dzięki :) –